Trenutno je veoma aktuelno pitanje obaranja raznih sajtova DDoS i drugim tehnikama. Da ostavimo po strani politicku stranu price, da li bi poznavaoci materije ukratko mogli da objasne sledece stvari:

1. Da li nasa policija zaista ne moze da otkrije napadace, i cime moze opravdati nesposobnost ako to nije u stanju?

2. Deluje prilicno neuverljivo prica da se napad moze izvrsiti i sa svega par racunara - koliko je racunara i koliko poznavanje materije potrebno za ovakve kontinuirane 24/7 napade koji traju i po 10 dana?

3. Da li je moguce odbiti ili eliminisati ove napade, ako nemate podrsku drzave?

Ima jos pitanja, ali ovo su neka elementarna, pa ako se tema razvije, moze se ici i u sirinu i dubinu (naravno ne i politicku). Nemojte kaciti uputstva i linkove "kako oboriti sajt, a da vam ne udju u trag", da se tema ne bi mogla zloupotrebiti.

Već znamo o kojim sajtovima se radi, kako će ovo biti bez marketinga idemo redom, a posle ćemo doći na DDOS napade.

Prvo i osnovno zašto su padali sajtovi jeste veoma jednostavno, jedan sajt koji je izvikan po medijima u prvom naletu "navodne" cenzure je bio hostovan na shared hostingu kod američke kompanije. Kako i mi svi znamo koliko shared hosting može da podnese poseta na to pitanje je odgovor jednostavan zašto nije bio dostupan, nije u pitanju DDOS napad nego velika posećenost. Odmah nakon toga sajt preuzima domaća hosting kompanija koja posle par sati gasi isti taj sajt jer nije DDOS napad nego preopterećenost tj. gušenje servera opet shared, na kraju su prešli na Cloud rešenje i cloudflare koji je pomoćna zaštita jer premošćavaju dns na njihove servere i u slučaju ddos napada to je samo preventiva jako korisna, ima tu još rešenja ali komercijalnih.

Takođe i pojedinačni slučajevi bilo je sajtova i na VPS-u ali jednostavno taj VPS nije mogao da izdrži nalet posetilaca kojih je bilo nekoliko hiljada po satu ili više, jer su se vesti širile mnogo brže od planiranog. Znači da se potvrdi nije bilo cenzure nego problem tehničke prirode jer za 20-30$ godišnje šta očekivati osim ako nije dedicated server od par stotina dolara.

1. Odmah u startu da ti kažem ni velike IT kompanije i svetski sajtovi nisu u stanju da spreče takve napade i da otkriju počinioce takvih krivičnih dela, nije tu u pitanju DDOS napad sa jedne IP adrese nego sa nekoliko stotina hiljada, šta tu policija može uopšte da uradi i na koji način da reaguje (Kina, Rusija, Amerika, Britanija, Bugarska, Rumunija) tu nema pomoći oko otkrivanja jer napad nije pojedinačni nego globalan problem.

2. Nije napad izvršen sa 2-3 računara, možda je pokrenut program sa toliko računara i aktiviralo sve ostale koji se nalaze u "BotNet" mreži tj računari su inficirani mimo znanja korisnika npr. možda i onaj virus koji se širi preko FB-a ima tu namenu nije ništa isključeno. Jedna od poznatijih "BotNet" mreža jeste i Zeus koja može da ugrozi velike i popularne sajtove tipa (Yahoo, Google, MS, FB, TW).

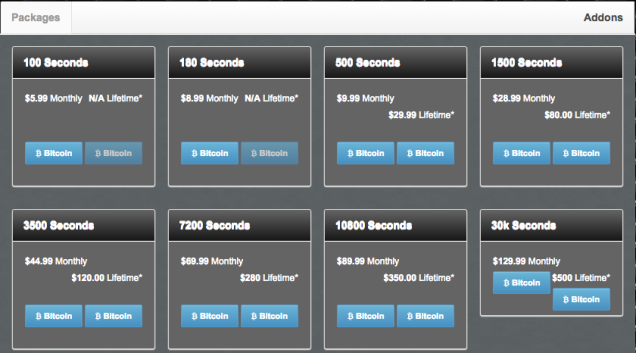

3. Napade je moguće samo izolovati, postoje rešenja za DDOS napade ali to su rešenja koja koštaju par hiljada dolara i koja premošćavaju napade, nema to nikakve veze sa državom, jer kao što ću ponoviti koji sajt od navedenih ima budžet i finansije da plati server od par stotina dolara i npr. rešenje "Incapsula DDoS Protection" koje u osnovnoj verziji košta 300$ na mesečnom nivou to je ono preventivno rešenje, a da ne govorim o rešenjima koja koštaju par hiljada dolara na mesečnom nivou.

U slučaju "časovnika" koji se hostuje verovatno na dedicated serveru kod Server4You, a po recenzijama kompanija iz nemačke nema neke dobre reference i oni da ne bi ugrozili svoju infrastrukturu će takav sajt odmah izolovati i isključiti sa mreže jer nemaju kapacitet da izdrže takve napade, da se ne ponavljam ni druge kompanije nemaju, a da to ne košta papreno.

Prvi napadi su dolazili sa jednog fakulteta neko se dobrano zeznuo pa pustio neki od programa koji šalju veliki broj zahteva na određenu IP adresu, ali ako uzmemo da je konekcija 100mbps to je smešno, u poređenju sa drugim napadom i pravim DDOS napadom koji je stizao iz celog sveta sa hiljade i hiljade IP adresa pa tu ne da je nemoćna naša policija sa tim problemom se neće nositi ni velike države jer to je misterija.

I ono što je najbitnije za kraj, prvo i osnovno šta očekivati od Shared, VPS servera bez DDOS zaštite nijedna kompanija za 50-100$ na godišnjem nivou ne nudi high end zaštitu to se papreno plaća, drugo pitanje isto može da se nadoveže na prvo koji je budžet takvih sajtova, pa evo npr. Blic da li bi on izdržao napad 1-10gbps u sekundi, njihovi serveri sa svom tehnikom ne košta 100$ nego par hiljada eura mesečno i to kod domaće hosting kompanije koja hostuje vodeće sajtove u Srbiji.

Evo ti i primer za nešto ozbiljnije poput "Blic" sajta treba u proseku 2000-3000$ na mesečnom nivou koji će to sajt popust navedenih tj. naznačenih da izdvoji tolika sredstva kada nemaju čak ni reklame na sajt, a i da imaju neće moći da im pokrije ni osnovno, mogu oni i Cloud rešenje da koriste ali za to mesečno opet moraju platiti 50-100-150-200eura mesečno.

Nisu oni javna glasila, nego klasični blogovi koji iznose svoje stavove i sa tim država nema ništa tj. ni sa velikim javnim glasilima država u tehničkom smislu nema ništa ali sva velika javna glasila se izdržavaju od reklama i imaju svoja štampana izdanja i to je priliv novca od reklame i mogu to da podnesu, a šta će jedan blog na shared hostingu da prihoduje, što je imao pik poseta od par hiljada u jednom momentu i nije bio spreman, suvišno je govoriti o tome na ovaj način jednostavno tenički gledano mnogo novca za nešto ozbiljno i koje traje mesec dana po popularnosti posle toga se vraća na standardno znači velike finansije su u pitanju.